올해 10가지 새로운 유형의 뱅킹 악성코드가 등장했습니다. Android, 985개국 금융 기관의 61개 은행 및 핀테크 애플리케이션에 중점을 두고 있습니다.

뱅킹 트로이 목마는 로그인 자격 증명과 세션 쿠키를 훔치고, 이중 인증 보호를 우회하고, 때로는 자동으로 거래를 수행하는 방식으로 사람들의 온라인 은행 계좌와 돈을 표적으로 삼는 악성 코드입니다. 2023년에 출시된 19개의 새로운 기능 외에도 2022년의 또 다른 XNUMX개는 새로운 기능을 성장시키고 운영 정교성을 높이기 위해 수정되었습니다.

SPOLECNOST 지 페르 륨모바일 보안을 다루는 에서는 29개 항목을 모두 분석한 결과 다음과 같은 새로운 트렌드가 포함되어 있다고 보고했습니다.

- MFA 토큰을 캡처하고, 거래를 시작하고, 자금을 이체하는 자동 이체 시스템(ATS)을 추가합니다.

- 예를 들어, 사이버 범죄자가 고객 지원 담당자를 사칭하고 피해자에게 트로이 목마를 다운로드하도록 지시하는 사회 공학 단계가 포함됩니다.

- 감염된 장치와의 직접적인 원격 상호 작용을 위한 라이브 화면 공유 옵션이 추가되었습니다.

- 월 3~000달러에 다른 사이버 범죄자에게 구독 악성 코드를 제공합니다.

조사된 대부분의 트로이 목마에서 사용할 수 있는 표준 기능에는 키 로깅, 피싱 오버레이 및 SMS 메시지 도용이 포함됩니다.

또 다른 걱정스러운 현상은 뱅킹 트로이 목마가 은행 자격 증명과 자금을 "단순히" 훔치는 것에서 소셜 미디어, 메시지 및 개인 데이터를 표적으로 삼는 것으로 옮겨가고 있다는 것입니다.

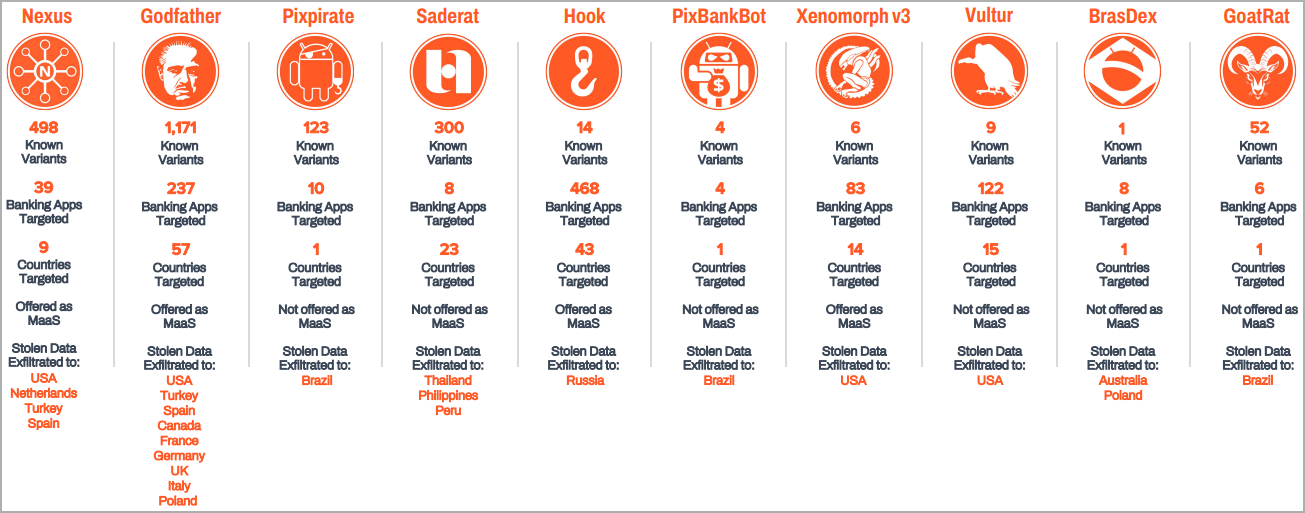

10가지 새로운 뱅킹 트로이목마

Zimperium은 특수 도구, 생산성 앱, 엔터테인먼트 포털, 게임, 사진 및 교육 도구로 가장하는 2개 이상의 변종을 포함한 100개의 새로운 뱅킹 트로이 목마를 조사했습니다.

10개의 새로운 트로이 목마는 다음과 같습니다:

- Nexus: 498개국 39개 애플리케이션을 대상으로 라이브 화면 공유를 제공하는 9개 변종을 갖춘 MaaS(malware as a service)입니다.

- 대부: 1개국의 171개 뱅킹 애플리케이션을 대상으로 237개의 등록된 변형이 있는 MaaS입니다. 원격 화면 공유를 지원합니다.

- 픽스피레이트: ATS 모듈로 구동되는 123개의 알려진 변종이 있는 트로이 목마입니다. XNUMX가지 뱅킹 애플리케이션에 중점을 두고 있습니다.

- 사데라트: 300개국의 8개 은행 애플리케이션을 표적으로 삼는 23개의 변종을 갖춘 트로이 목마입니다.

- 후크: 라이브 화면 공유 기능을 갖춘 14개의 알려진 변형이 포함된 MaaS입니다. 468개국의 43개 앱을 대상으로 하며 월 7달러에 사이버 범죄자에게 임대됩니다.

- PixBankBot: 현재까지 3개의 변종이 등록된 트로이 목마로, 4개의 뱅킹 애플리케이션을 목표로 합니다. 장치의 사기 가능성을 중재하는 ATS 모듈이 장착되어 있습니다.

- 제노모프 v3: 83개국의 14개 뱅킹 애플리케이션을 대상으로 ATS 운영이 가능한 XNUMX가지 변형을 갖춘 MaaS입니다.

- 독수리: 122개국의 15개 은행 애플리케이션을 표적으로 삼는 XNUMX가지 변종을 갖춘 트로이 목마입니다.

- 브라스덱스: 브라질의 8개 은행 애플리케이션을 표적으로 삼는 트로이 목마입니다.

- 염소쥐: ATS 모듈을 지원하고 52개의 뱅킹 애플리케이션을 표적으로 삼는 XNUMX개의 알려진 변종이 있는 트로이 목마입니다.

2022년에 존재하고 2023년에 업데이트된 악성코드 유형으로는 Teabot, Exobot, Mysterybot, Medusa, Cabosous, Anubis, Coper가 주목할만한 활동을 유지하고 있습니다.

가장 빈번하게 공격의 표적이 되는 국가 순위를 매기면 미국(109개 표적 은행 앱)이 48위를 차지하고 영국(44개 은행 앱), 이탈리아(34개 앱), 호주(32개)가 그 뒤를 따릅니다. , 터키(30), 프랑스(29), 스페인(27), 포르투갈(23), 독일(17), 캐나다(XNUMX)입니다.

당신은 관심을 가질 수 있습니다

안전을 유지하는 방법?

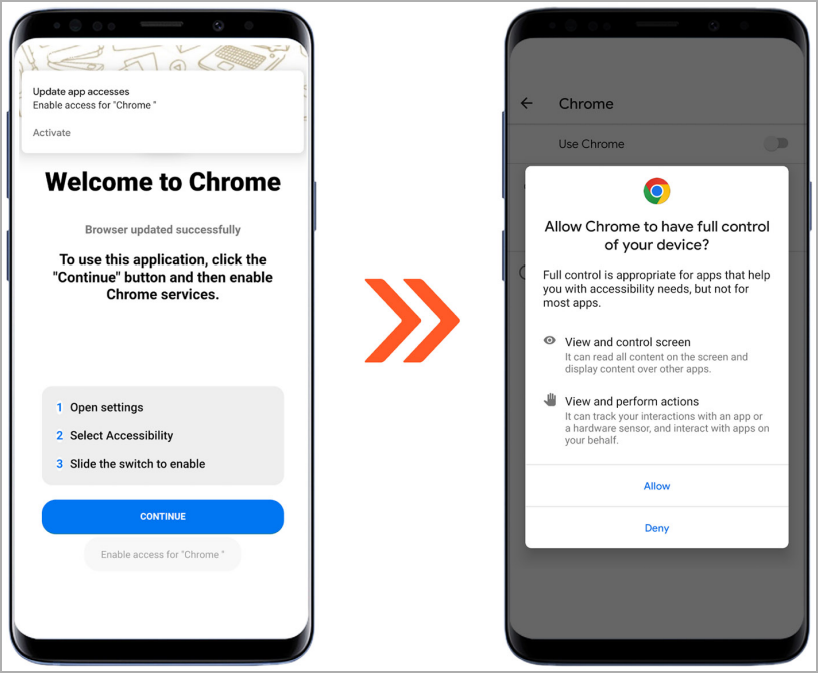

이러한 위협으로부터 자신을 보호하려면 Google Play 외부에서 APK 파일을 다운로드하지 않는 것이 좋습니다. 이 플랫폼에서도 사용자 리뷰를 주의 깊게 읽고 애플리케이션 개발자 또는 게시자를 확인하세요. 설치하는 동안 필요한 권한에 세심한 주의를 기울이고 확실하지 않은 경우 소프트웨어에 권한을 부여하지 마십시오.

앱이 처음 실행될 때 외부 소스에서 업데이트를 다운로드하도록 요청하는 경우 이는 의심의 원인이므로 가능하면 이를 모두 피하는 것이 가장 현명한 방법입니다. 마지막으로, 고전적인 권장 사항은 SMS에 포함된 링크나 알 수 없는 보낸 사람이 보낸 전자 메일 메시지를 절대 클릭하지 않는 것입니다.